- Welcher gemeinsame Relaisangriff gegen SMB -Dienste verwendet wird?

- Welche Sicherheitsanfälligkeit nutzt SMB -Relais aus??

- Wie funktioniert SMB -Relaisangriff??

- Wie wird SMB ausgenutzt??

- Warum ist SMB so verletzlich??

- Was ist sicherer als SMB?

- Kann ein Hacker ein Netzwerk mit SMB immer noch beschädigen??

- Kann Ransomware über SMB verbreiten?

- Soll ich SMB blockieren?

- Kann ich SMB deaktivieren??

- Arbeitet SMB über WiFi??

- Was ist der häufigste Angriff auf Netzwerkserver?

- Welche der folgenden Ports sind mit SMB -Angriffen verbunden??

- Welcher Algorithmus wird durch SMB zur Verschlüsselung verwendet??

Welcher gemeinsame Relaisangriff gegen SMB -Dienste verwendet wird?

Der SMB -Relaisangriff ist eine Art Angriff, der sich auf die NTLM -Authentifizierung der Version 2 stützt, die normalerweise in den meisten Unternehmen verwendet wird. Wenn wir uns anhören, was im Netzwerk vor sich geht, können wir leider einen bestimmten Teil des Datenverkehrs in Bezug.

Welche Sicherheitsanfälligkeit nutzt SMB -Relais aus??

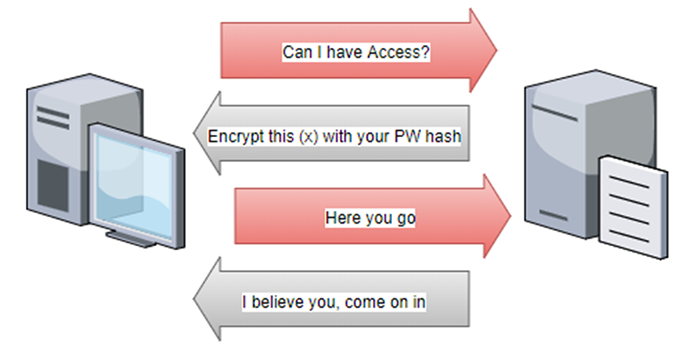

Das SMB-Relaisangriff missbraucht das NTLM Challenge-Response-Protokoll. In allen SMB -Sitzungen verwendeten häufig das NTML -Protokoll für Verschlüsselungs- und Authentifizierungszwecke (i.e. NTLM über SMB).

Wie funktioniert SMB -Relaisangriff??

In einem SMB -Relay -Angriff erfasst ein Angreifer einen Benutzer NTLM -Hash und leitet ihn an eine andere Maschine im Netzwerk weiter. Maskieren als Benutzer und Authentifizierung gegen SMB, um Shell- oder Dateizugriff zu erhalten.

Wie wird SMB ausgenutzt??

Schwachstellen können direkt durch exponierte SMB.

Warum ist SMB so verletzlich??

Warum ist es ein Risiko?? Version 1.0 des SMB enthält einen Fehler, mit dem die Kontrolle über einen Remote -Computer übernommen werden kann. Die US National Security Agency (NSA) entwickelte einen Exploit (als „eternalblue“ bezeichnet) für diese Sicherheitsanfälligkeit, die anschließend durchgesickert war.

Was ist sicherer als SMB?

NFS ist jedoch mit der Verschlüsselung besser. Im Falle eines zufälligen Schreibens ist NFS sowohl im Klartext als auch in der Verschlüsselung besser als SMB. Wenn Sie RSYNC für die Dateiübertragung verwenden, ist NFS eine bessere Wahl in klarem Text und Verschlüsselung.

Kann ein Hacker ein Netzwerk mit SMB immer noch beschädigen??

SMBV1 verfügt über eine Reihe von Schwachstellen, die die Ausführung der Remote -Code auf dem Zielgerät ermöglichen. Obwohl die meisten von ihnen einen Patch zur Verfügung haben und SMBV1 nicht mehr standardmäßig als Windows Server 2016 installiert ist, nutzen Hacker dieses Protokoll immer noch, um verheerende Angriffe zu starten.

Kann Ransomware über SMB verbreiten?

Einige der verheerendsten Ransomware- und Trojaner -Malware -Varianten hängen von Schwachstellen im Windows Server Message Block (SMB) ab, um sich über das Netzwerk eines Unternehmens zu verbreiten.

Soll ich SMB blockieren?

Sie dürfen nicht global eingehender SMB -Verkehr auf Domänencontroller oder Dateiserver blockieren. Sie können jedoch den Zugriff auf sie von vertrauenswürdigen IP -Bereichen und -geräten einschränken, um ihre Angriffsfläche zu senken.

Kann ich SMB deaktivieren??

Wählen Sie unter Bedienfeld -Startseite Windows -Funktionen ein oder aus, um das Feld Windows -Funktionen zu öffnen. Scrollen Sie im Feld Windows -Funktionen, scrollen Sie die Liste nach unten und löschen Sie das Kontrollkästchen für SMB 1.0/CIFS -Dateifreigabeunterstützung und wählen Sie OK. Nachdem Windows die Änderung auf der Bestätigungsseite neu starten Sie jetzt erneut aus.

Arbeitet SMB über WiFi??

Wenn der Computer mit beiden Verbindungen eingeschaltet (gebootet oder wieder aufgenommen) wurde, funktioniert das SMB mit verwöhntem Netzwerk, wie es sein sollte. Wenn jedoch nur für einige Zeit WLAN verwendet wurde und dann das Ethernet -Kabel angeschlossen ist, verwenden SMB immer noch WLAN. Es ist erforderlich, um die drahtlose Verbindung auszuschalten, um eine schnellere Kabelübertragung zu erreichen.

Was ist der häufigste Angriff auf Netzwerkserver?

Malware ist die häufigste Art von Cyberangriff, vor allem, weil dieser Begriff viele Untergruppen wie Ransomware, Trojaner, Spyware, Viren, Würmer, Keylogger, Bots, Kryptojacking und jeder anderen Art von Malware -Angriff umfasst, die Software auf böswillige Weise nutzt.

Welche der folgenden Ports sind mit SMB -Angriffen verbunden??

SMB -Ports sind in der Regel die Portnummern 139 und 445. Port 139 wird von SMB -Dialekten verwendet, die über Netbios kommunizieren. Es wird als Anwendungsschicht -Netzwerkprotokoll für die Gerätekommunikation in Windows -Betriebssystemen über einem Netzwerk betrieben.

Welcher Algorithmus wird durch SMB zur Verschlüsselung verwendet??

Die SMB-Verschlüsselung verwendet AES-128-GCM oder AES-128-CCM (wobei die GCM-Variante ausgewählt wird, wenn der Client SMB 3 unterstützt.1. 1) als sein Verschlüsselungsalgorithmus und bietet auch Datenintegrität mit der Unterzeichnung mit SMB -Kerberos -Sitzungsschlüssel.

Torgeek

Torgeek