- Kann ich TOR in einer virtuellen Maschine verwenden??

- Warum eine VM für Tor verwenden??

- Können Sie durch eine virtuelle Maschine verfolgt werden??

- Sind virtuelle Maschinen nicht nachvollziehbar?

- Können Hacker virtuelle Maschinen umgehen??

- Ist für legal oder illegal?

- Brauche ich noch ein vpn, wenn ich tor benutze?

- Ist ein VM besser als ein VPN?

- Benötigen Sie noch HTTPS, wenn Sie TOR verwenden??

- Verstecken virtuelle Maschinen Ihre IP?

- Hat eine VM eine eigene IP??

- Teilen virtuelle Maschinen IP -Adressen frei?

- Brauche ich noch ein vpn, wenn ich tor benutze?

- Kann mein ISP mich verfolgen, wenn ich Tor benutze??

- Kann der Polizeibrowser die Polizei verfolgen??

- Versteckt Tor Ihre IP -Adresse?

- Ist Tor sicherer als VPN?

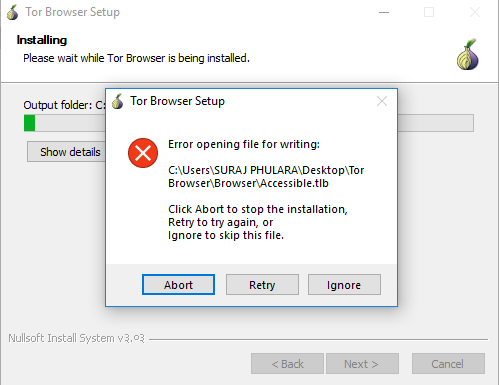

Kann ich TOR in einer virtuellen Maschine verwenden??

Um das System zu verwenden, machen Sie die folgenden Schritte: Starten Sie Ihren virtuellen Computer auf Ihrem Computer und warten Sie, bis das Betriebssystem verwendet ist. Starten Sie die VPN -Anwendung und stellen Sie eine Verbindung zu einem sicheren Server her. Starten Sie den Torbrowser, sobald VPN aktiv ist, und greifen Sie mit dem Internet zu.

Warum eine VM für Tor verwenden??

Torbrowser ist der Browser für das nicht so breite Web. Sie werden es in einer VM ausführen. Es bietet eine notwendige Schutzschicht, falls Ihr Torbrowser kompromittiert wird.

Können Sie durch eine virtuelle Maschine verfolgt werden??

Kurze Antwort: Ja, wie jeder normale Computer würde es tun. Ein bisschen mehr Detail: VMs sind Computer wie jeder andere. VMs können eine IP -Adresse haben, öffentlich oder privat. VMs können sogar mehr als eine IP -Adresse haben.

Sind virtuelle Maschinen nicht nachvollziehbar?

Ein virtuelles privates Netzwerk erstellt ein privates Netzwerk über eine öffentliche Internetverbindung. Es schafft einen Datentunnel vom Standort eines Mitarbeiters zum Netzwerk Ihres Unternehmens, sodass Ihre Aktivität vor anderen Internetnutzern und Ihrem Dienstanbieter verborgen ist. Es maskiert IP -Adressen, sodass Sie online nicht auffindbar sind.

Können Hacker virtuelle Maschinen umgehen??

Es ist sicherlich möglich, dass eine virtuelle Maschine kompromittiert wird, insbesondere wenn Sie auf einem mobilen Gerät an einem Ort mit öffentlichem WLAN darauf zugreifen. Genau wie alle Geräte, die auf ein öffentliches Wi-Fi-System gehen.

Ist für legal oder illegal?

Der Zugriff auf das dunkle Web ist in Indien legal. Die indische Regierung erkennt es nicht als illegale Aktivität an, da es nur ein weiterer Teil des Internets ist, den Sie über Tor, Freenet usw. surfen, usw. Dies bedeutet jedoch nicht, dass Sie frei tun können, was Sie wollen, was Sie wollen.

Brauche ich noch ein vpn, wenn ich tor benutze?

Ein VPN ist keine Voraussetzung für die Verwendung von Tor, aber es hilft sehr. Es verschlüsselt Ihren gesamten Verkehr und maskiert ihn vom ISP ab. Kurz gesagt, es ist viel sicherer, Tor mit einem VPN zu verwenden. Nicht alle VPNs bieten TOR -Funktionen in ihrem Produkt an.

Ist ein VM besser als ein VPN?

Sowohl VPN- als auch virtuelle Desktops können gesichert werden, aber virtuelle Desktops bieten das geringste Risiko für Daten, da sie Daten durch den Endpunkt sicherstellen und IT -Teams eine schnellere und einfachere Möglichkeit bieten, bekannte Schwachstellen zu patchen.

Benötigen Sie noch HTTPS, wenn Sie TOR verwenden??

Die kurze Antwort lautet: Ja, Sie können mit TOR normale HTTPS -Sites durchsuchen. HTTPS -Verbindungen werden verwendet, um die Kommunikation über Computernetzwerke zu sichern. Sie können hier mehr über HTTPS lesen. Der HTTPS-Modus von Tor Browser wechselt automatisch Tausende von Websites von unverschlüsselten "HTTP" auf privater "https".

Verstecken virtuelle Maschinen Ihre IP?

Wenn Sie eine virtuelle Maschine zum Durchsuchen des Internets verwenden, maskieren Sie Ihre IP -Adresse nicht oder schützen Sie automatisch vor Bedrohungen. Und obwohl Ihr VM und Ihr Host -Computer technisch getrennt sind, können einige Dinge immer noch zwischen den beiden geteilt werden, wenn Sie nicht aufpassen.

Hat eine VM eine eigene IP??

VM -Schnittstellen erhalten IP -Adressen aus dem Subnetz, mit dem sie verbunden sind. Jede VM -Schnittstelle hat eine primäre interne IPv4 -Adresse, die aus dem primären IPv4 -Bereich des Subnetzes zugewiesen wird. Wenn das Subnetz über einen internen IPv6 -Bereich verfügt, kann die VM -Schnittstelle optional mit einer internen IPv6 -Adresse konfiguriert werden.

Teilen virtuelle Maschinen IP -Adressen frei?

Hat eine virtuelle Maschine die gleiche IP -Adresse wie ein Host? NEIN. Wenn die VM nicht überbrückt wird, müsste ein externer Host durch den Host zum VM gelangen - wahrscheinlich über die Portweiterleitung oder so etwas.

Brauche ich noch ein vpn, wenn ich tor benutze?

Ein VPN ist keine Voraussetzung für die Verwendung von Tor, aber es hilft sehr. Es verschlüsselt Ihren gesamten Verkehr und maskiert ihn vom ISP ab. Kurz gesagt, es ist viel sicherer, Tor mit einem VPN zu verwenden. Nicht alle VPNs bieten TOR -Funktionen in ihrem Produkt an.

Kann mein ISP mich verfolgen, wenn ich Tor benutze??

Obwohl Ihr Internetverkehr auf TOR verschlüsselt ist, kann Ihr ISP immer noch sehen, dass Sie mit TOR verbunden sind. Außerdem kann TOR nicht vor der Verfolgung der Eingangs- und Ausstiegsknoten seines Netzwerks schützen. Jeder, der den Eintragsknoten besitzt und betreibt.

Kann der Polizeibrowser die Polizei verfolgen??

Wenn Sie Tor zum Durchsuchen des Webs verwenden, wird Ihr Datenverkehr durch eine Reihe von Servern verschlüsselt und gestrichen, sodass es schwierig ist, es zu verfolgen. Wenn Sie jedoch TOR verwenden, um auf illegale Inhalte zuzugreifen oder illegale Aktivitäten zu betreiben, können die Strafverfolgungsbehörden möglicherweise Ihre Aktivitäten verfolgen.

Versteckt Tor Ihre IP -Adresse?

TOR ist ein kostenloses Softwareprogramm, das Sie auf Ihren Computer laden (wie ein Browser), das Ihre IP -Adresse jedes Mal verbirgt, wenn Sie Daten im Internet senden oder anfordern. Der Prozess wird mit einer Hochleistungsverschlüsselung überlagert, was bedeutet, dass Ihre Daten mit Datenschutzschutz geschichtet sind.

Ist Tor sicherer als VPN?

Tor ist besser als ein VPN für Folgendes: Anonym zugreifen. Sie können eine Website sicher besuchen, ohne auf Ihrem Gerät und auf dem Server der Website Beweise zu identifizieren.

Torgeek

Torgeek